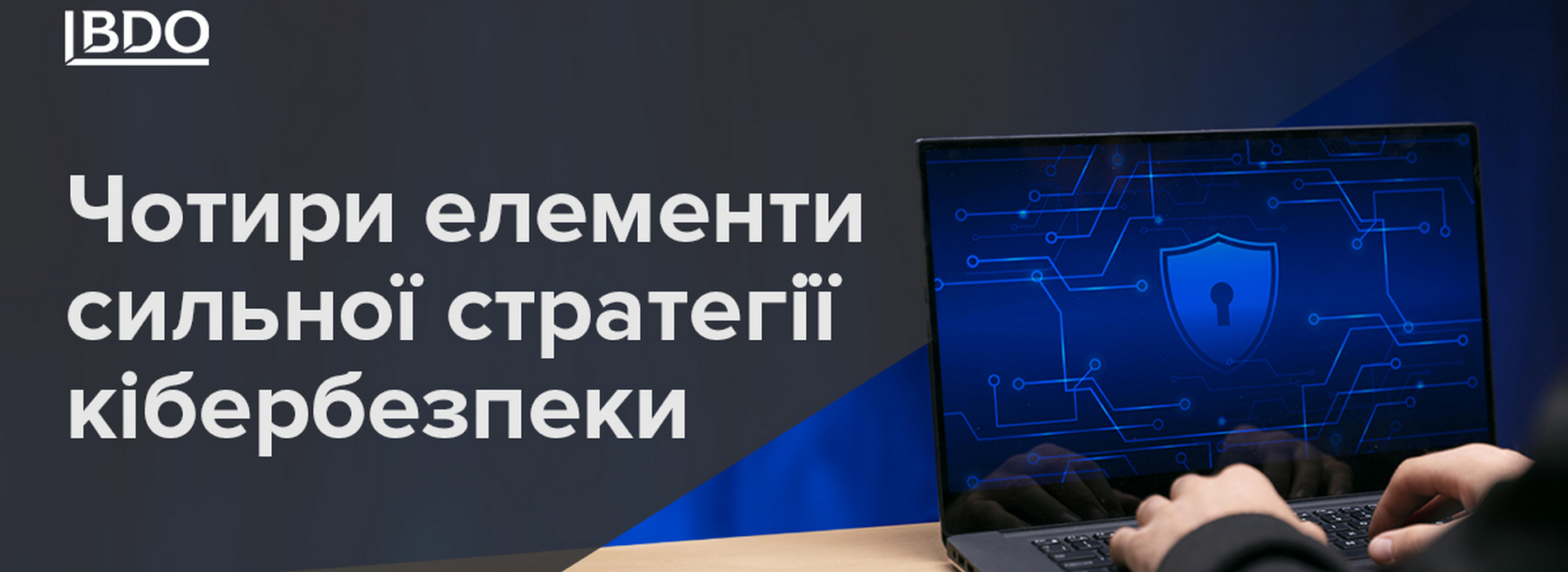

Кібергігієна має вирішальне значення для будь-якого бізнесу, і найкращі стратегії кібербезпеки, зазвичай, мають чотири спільні знаменники: ефективний план реагування на інциденти та кризові ситуації; сильне управління; надійний захист від загроз; і постійний моніторинг безпеки. Ці основи працюють синергетично, щоб створити сильну позицію кібербезпеки для організації, стаючи навіть більшою, ніж сума їхніх частин.

Розуміючи чотири частини стратегії кібербезпеки і те, як вони взаємодіють одна з одною, можна краще виявляти кіберзагрози та значно зміцнити загальний стан кібербезпеки організації.

План реагування на інциденти та кризового менеджменту кіберзахисту

Реагування на інциденти означає здатність організації реагувати на ситуацію, що виникла, якомога швидше та ефективніше; тоді як кризове управління означає здатність організації належним чином управляти кризою, щоб усі сторони, зокрема зовнішні суб'єкти, розуміли поточний стан організації та її план дій. Комунікація з внутрішніми і зовнішніми партнерами, а також управління повідомленнями, пов'язаними з кіберподією, є невід'ємною частиною плану управління кризою та реагування на неї.

Ефективні плани реагування на інциденти та управління кризами також містять надійні політики, процедури, матриці розподілу відповідальності (RACI) та робочі процеси, які допомагають організаціям реагувати на кіберподії та керувати ними. Організатори мають проводити моделювання та тестування, щоб виміряти ефективність цих планів і уточнити їхні процеси на основі результатів. Ці функції вимірюються з реалізацією контролю навколо кожного із цих планів і оцінюються на матриці ризиків від ситуативних до адаптивних.

Реагування на інциденти та управління кризовими ситуаціями йдуть пліч-о-пліч у реагуванні на збої в кібербезпеці організації. Щоб ефективно інтегрувати ці два напрями, організаціям необхідно зрозуміти найпоширеніші кіберзагрози та розробити курс дій в разі кіберпорушення. Зрештою, плани реагування на інциденти та управління кризовими ситуаціями дозволяють організаціям залишатися гнучкими, очікуючи несподіванок у ландшафті кіберзагроз, що швидко розвивається.

Управління кіберзахистом

Після того, як організація розробила план реагування на інциденти та управління кризовими ситуаціями, вона повинна призначити команду безпеки для управління ними. Сильна команда безпеки повинна містити комбінацію планувальників і виконавців, які працюють злагоджено та міжвідомчо, щоб захистити організацію від кіберзагроз. Ця структура, зазвичай, містить:

- Керівники з безпеки: Керівники відповідають за виявлення будь-яких нових ризиків для бізнесу, а також за те, щоб бути в курсі нормативних вказівок, пов'язаних з управлінням кіберризиками, таких як правила розкриття інформації про кібербезпеку SEC, нове корпоративне придбання та Повідомлення про порушення конфіденційності. Лідери передають цю інформацію решті команди безпеки, яка відповідним чином вносить зміни до стратегії кібербезпеки організації.

- Загальні менеджери збезпеки: Менеджери команд безпеки відповідають за розробку і нагляд за реагуванням на інциденти та планом управління кризовими ситуаціями.

- Інженери: Інженери володіють технічними навичками для обробки подій із захисту, впровадження засобів контролю безпеки і проведення моніторингу безпеки від імені організації.

- Аналітики: Аналітики підтримують загальний план реагування на інциденти і управління кризовими ситуаціями.

Постачальників кіберзахисту не менш важливо враховувати в частині головоломки управління. Як зовнішні партнери, постачальники можуть надавати додаткову технічну і навчальну підтримку організації, зберігаючи при цьому внутрішні ресурси команди. Багато команд безпеки вважають, що передання певних функцій на аутсорсинг, таких як програмні інструменти, тестування і моделювання, навчання з питань безпеки, а також підтримка моніторингу й виявлення загроз, є особливо корисним для поліпшення загальної кібергігієни їхньої організації.

Захист від загроз і кібератак

Обертальна технологія є ключовим елементом сильної стратегії кібербезпеки. Це інструменти, які допомагають захистити організації від порушень. Зокрема, технологія захисту може значно допомогти організаціям у підвищенні готовності реагування на інциденти та планування управління кризами — від налаштування сповіщень на інструментах безпеки до допомоги в розробці та впровадженні політик, процедур, процесів та інструментів для пом'якшення загроз тощо. Найкращі набори інструментів захисту від загроз зазвичай містять інструменти, які виконують контроль над кінцевими точками, системами та інфраструктурами, наприклад:

- Threat detection: Технологія, яка виявляє кіберзагрози.

- Monitoring: Технологія, яка постійно відстежує кіберзагрози.

- Penetration testing: Технологія, яка тестує програмне забезпечення кібербезпеки організації.

- Управління Patch: Технологія, яка виявляє і заповнює прогалини в кібербезпеці організації.

- Endpoint protection: Технологія, яка захищає вхідні та кінцеві точки пристроїв організації від кіберзагроз.

Ці інструменти автоматизують багато функцій захисту від загроз, що може допомогти командам безпеки підвищити продуктивність і операційну ефективність.

З іншого боку, ручний захист від загроз, — зокрема, навчання обізнаності кінцевих користувачів про кібербезпеку, — також відіграє важливу роль у стратегії кібербезпеки організації. Коли працівники проходять регулярні тестові вправи для виявлення потенційних кіберзагроз або підозрілих зв'язків з кіберактивністю, вони краще підготовлені до того, щоб швидко повідомити про спробу кіберзлому команді безпеки. Ці тести також можуть наділити працівників почуттям колективної відповідальності за захист організації від кіберзагроз.

Постійний моніторинг безпеки від кібератак

Моніторинг безпеки означає видимість і розуміння організацією поточного стану захисту, а також її здатність ідентифікувати кіберподію в міру її виникнення. Організація не може належним чином реагувати на загрози, не маючи уявлення про те, чи відбувається атака. Щоб ефективно виконувати цей обов'язок, організація повинна мати кваліфікованих людей і належним чином налаштовані інструменти для постійного моніторингу кіберсередовища на предмет потенційних атак.

Моніторинг загроз забезпечує видимість взаємодії пристроїв і користувачів із системами організації, дозволяючи командам безпеки виявляти аномалії та відхилення від норми та повідомляти про них відповідним чином. Ця інформація може — і повинна — лягти в основу плану організації реагування на інциденти та управління кризами, а також ширшої стратегії кібербезпеки.

Пам'ятайте: зловмисники не беруть вихідних і не дискримінують, і їхня повсякденність підкреслює важливість бути постійно на зв'язку 24/7/365 і наявності рішень і команд моніторингу безпеки.

Забезпечте надійний кіберзахист для компанії з фахівцями BDO в Україні. Наша команда має багаторічний досвід у розробці та впровадженні комплексних стратегій кібербезпеки для компаній різного розміру та з різних секторів економіки. Ми пропонуємо індивідуалізовані рішення, які враховують унікальні потреби та виклики бізнесу. Звертайтесь до нас, щоб побудувати міцну та ефективну стратегію кіберзахисту, яка забезпечить безпеку даних і допоможе уникнути потенційних загроз в сучасному цифровому світі. Не ризикуйте — оберіть професіоналів BDO в Україні!

Джерело: BDO Digital